5 действенных советов по защите (2023 г.)

Атака WordPress с помощью SQL-инъекций может быть разрушительной. Эти вредоносные программы могут поставить под угрозу ваши данные или даже вывести из строя весь ваш сайт. Изучение того, как предотвратить такую серьезную угрозу, имеет важное значение для вашей общей безопасности.

К счастью, вам не нужно чувствовать себя бессильным против этих взломов. Приняв некоторые меры безопасности, вы сможете защитить себя и своих пользователей от последствий SQL-инъекций.

В этой статье мы объясним, что такое атаки WordPress с помощью SQL-инъекций. Тогда мы покажем вам пять тактик, которые вы можете реализовать чтобы не стать жертвой одного. Давайте погрузимся прямо в!

Введение в атаки WordPress с помощью SQL-инъекций

SQL расшифровывается как язык структурированных запросов. WordPress использует SQL для извлечения важной информации из базы данных вашего сайта. Без него ваш сайт не сможет генерировать динамический контент.

Таким образом, SQL является неотъемлемой частью вашего веб-сайта. К сожалению, хакеры, использующие атаки SQL-инъекций на WordPress, тоже прекрасно об этом знают.

Хакер может атаковать ваши серверы баз данных, написав вредоносные операторы на языке SQL. Они имитируют команды, которые обычно выполняются на задней панели вашего сайта.

Затем они используют уязвимости в различных полях ввода. К ним относятся формы входа, разделы комментариев и контактные формы. Без надлежащих стандартов безопасности WordPress будет обрабатывать плохой код как законную команду, позволяя хакеру получить доступ к вашим данным.

С таким доступом хакер мало что может не мочь сделать на свой сайт. Например, они могут украсть номера кредитных карт или другую финансовую информацию. Они также могут удалить все ваши данные и вернуть их вам по высокой цене.

Результатом могут быть серьезные денежные потери, огромное падение доверия клиентов или даже исчезновение всего вашего сайта. Таким образом, очень важно по возможности избегать любых уязвимостей SQL.

Как предотвратить SQL-инъекции в WordPress

К счастью, вам не нужно удалять поля ввода, чтобы защитить свой сайт. Вот пять конкретных способов предотвращения SQL-инъекций WordPress.

1. Проверяйте или очищайте ваши данные, отправленные пользователем

Валидация и санация — это технические процессы, которые обычно доверяют профессионалам. Разработчики обычно используют WordPress основные функции для выполнения этих задач для своих сторонних программ. Тем не менее, не-разработчики могут использовать более простые версии этой тактики для предотвращения атак путем внедрения кода SQL.

Начнем с проверки. Проверка гарантирует, что ввод пользователя соответствует ожидаемому формату, прежде чем начнется обработка. Например, WordPress не будет проверять регистрационный адрес электронной почты, если в нем отсутствует @ символ.

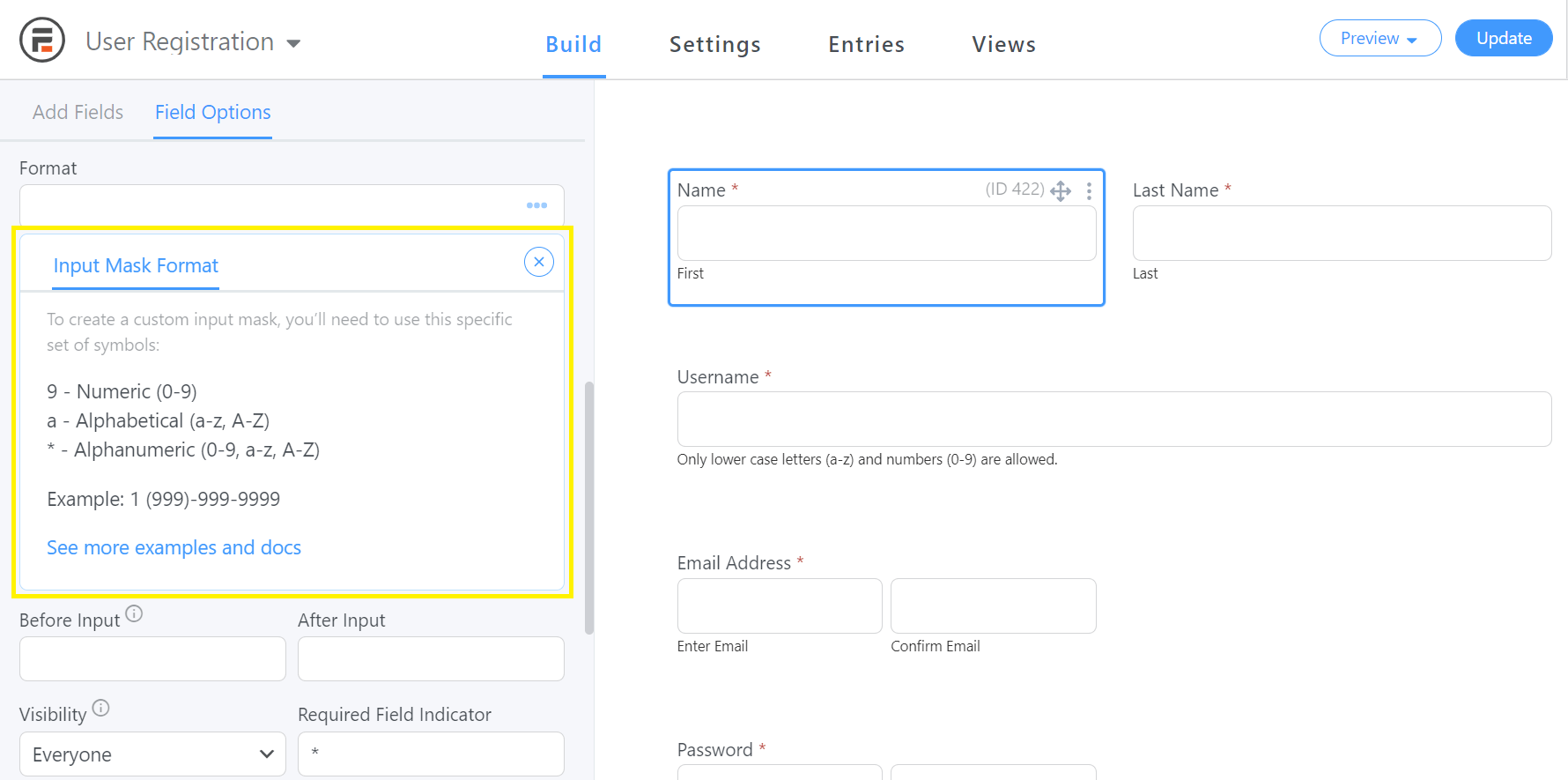

Обычно вы можете применять аналогичные правила для своих настраиваемых полей, используя выбранный вами конструктор форм. Formidable Forms, например, позволяет вам вводить свои собственные Формат входной маски для текстовых полей:

Применительно к как можно большему количеству полей это ограничивает риск SQL-инъекций. В дополнение к проверке, очистка может снизить вероятность атаки. Санитизация гарантирует, что проверенные данные также безопасны для обработки.

Вы можете помочь очистить свои данные, ограничив использование специальных символов в определенных полях. Например, одинарная кавычка (‘) является обычной частью кода SQL. Таким образом, вы можете запретить его использование во входных данных.

Вы также можете использовать раскрывающиеся меню для ответов вместо открытых полей. Например, рассмотрите возможность предоставления пользователям раскрывающегося списка для выбора штата проживания. Это сократит возможности хакера получить доступ к вашим данным, не влияя на работу пользователей.

Примечание. Большинство качественных плагинов для форм WordPress должны автоматически очищать данные для защиты от атак путем внедрения SQL-кода, но добавление собственных средств защиты по-прежнему является хорошей практикой для дальнейшего повышения безопасности, и это особенно важно, если вы создаете свои собственные формы для пользовательских данных.

2. Следуйте графику безопасности

Вы, наверное, уже знаете, насколько важны регулярные аудиты безопасности. Однако, когда дело доходит до атак SQL, добавления пары дополнительных шагов может быть достаточно, чтобы эффективно усилить вашу рутину.

Один из самых важных шагов является и самым простым: активное обновление вашего программного обеспечения. Приложения не защищены от SQL-атак. Поскольку вы предоставляете этим программам доступ к вашему сайту, хакеры могут использовать стороннее программное обеспечение для доступа к вашей информации.

Когда разработчики обнаруживают брешь в своей системе безопасности, они выпускают обновления для ее исправления. Таким образом, крайне важно обновлять программное обеспечение, как только выходит патч. Это относится к плагинам, темам и ядру WordPress.

Как правило, непрерывный мониторинг операторов SQL считается лучшей практикой против подобных атак. Однако нет никакой гарантии, что используемые вами инструменты сделают это.

Поэтому мы рекомендуем вам избирательно выбирать плагины, которым вы разрешаете доступ к своему сайту. Это включает в себя внимательное чтение обзоров, выбор плагинов с большим количеством активных пользователей и использование авторитетных источников. Это может помочь вам избежать рисков, связанных с нулевыми темами и глючным кодом.

3. Создайте собственные сообщения об ошибках базы данных

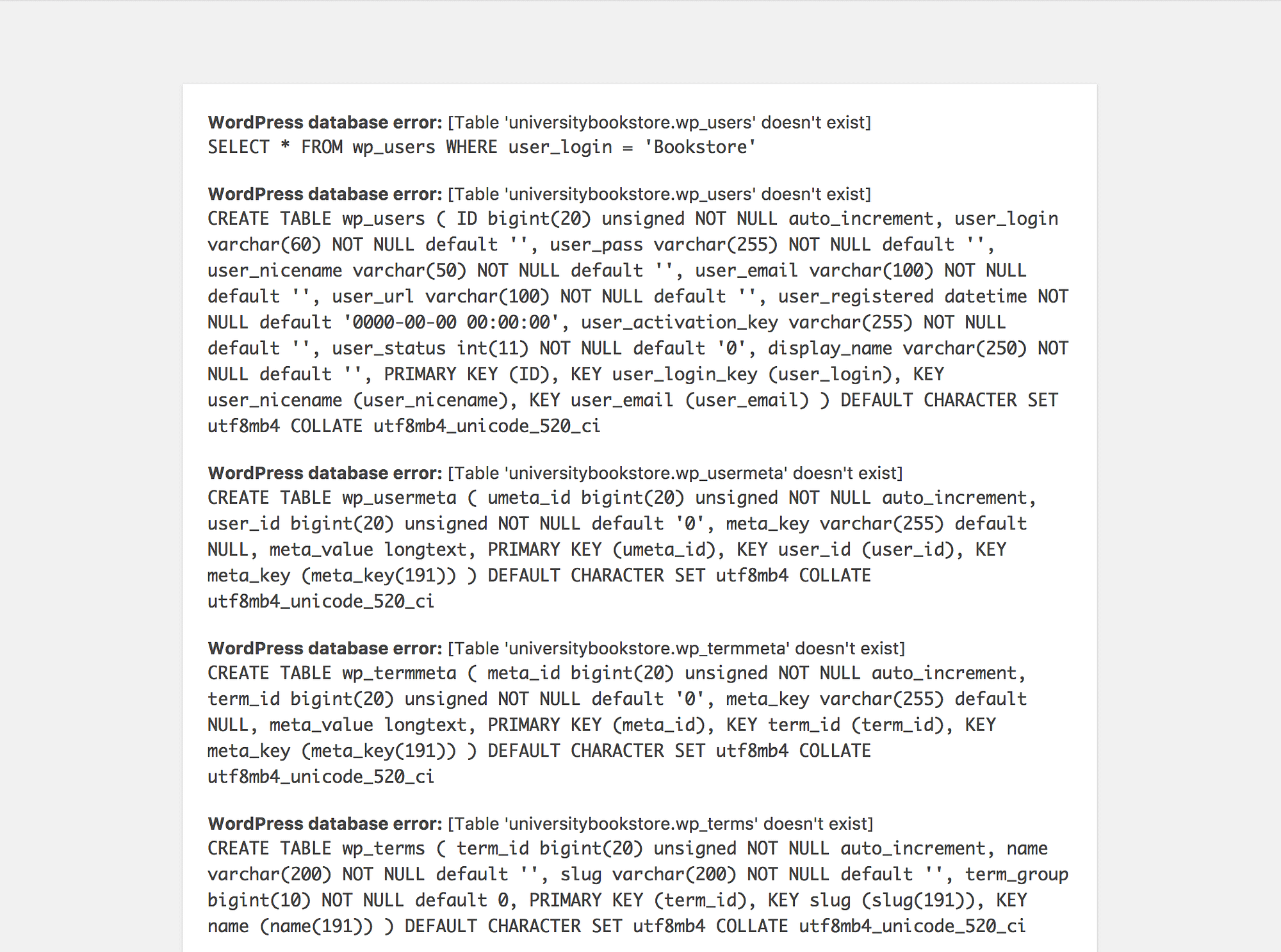

Время от времени возникают ошибки базы данных. Тем не менее, некоторые из них могут отображать очень конкретную информацию об инфраструктуре вашего сайта, делая его уязвимым для SQL-инъекций. Один Опубликовано пользователем переполнения стека пример того, как может выглядеть этот чрезмерный обмен:

Благодаря лучшему пониманию ваших таблиц данных этим злоумышленникам будет легче атаковать ваш сайт с помощью SQL-инъекций. Простой способ борьбы с этим — вместо этого предоставить общее сообщение об ошибке.

Во-первых, убедитесь, что к вашему сайту подключен клиент протокола передачи файлов (FTP). Нам нравится FileZillaно подойдет любая авторитетная программа.

Далее создайте новый файл. Вы можете сделать это в простом текстовом редакторе или в редакторе кода по вашему выбору. Назовите файл db-error.php. Затем вставьте следующий код (источник):

Однако это всего лишь шаблон. Вы можете настроить сообщение так, как вам нравится. Например, если ваш веб-сайт имеет сильную индивидуальность бренда, это может быть возможностью включить этот элемент.

После того, как вы сохранили свою работу, откройте FTP-клиент и перейдите в корневую папку вашего сайта. Затем откройте папку wp-content. Сохраните новый файл db-error.php здесь и обновите свой сайт.

С добавлением этого документа ваш сайт теперь должен отображать ваше собственное сообщение. Хакеры, имеющие в виду SQL-инъекцию, не смогут получить подсказку о вашей инфраструктуре, а пользователи, которые столкнутся с сообщением, не будут перегружены стеной текста.

4. Ограничьте доступ и ненужные функции

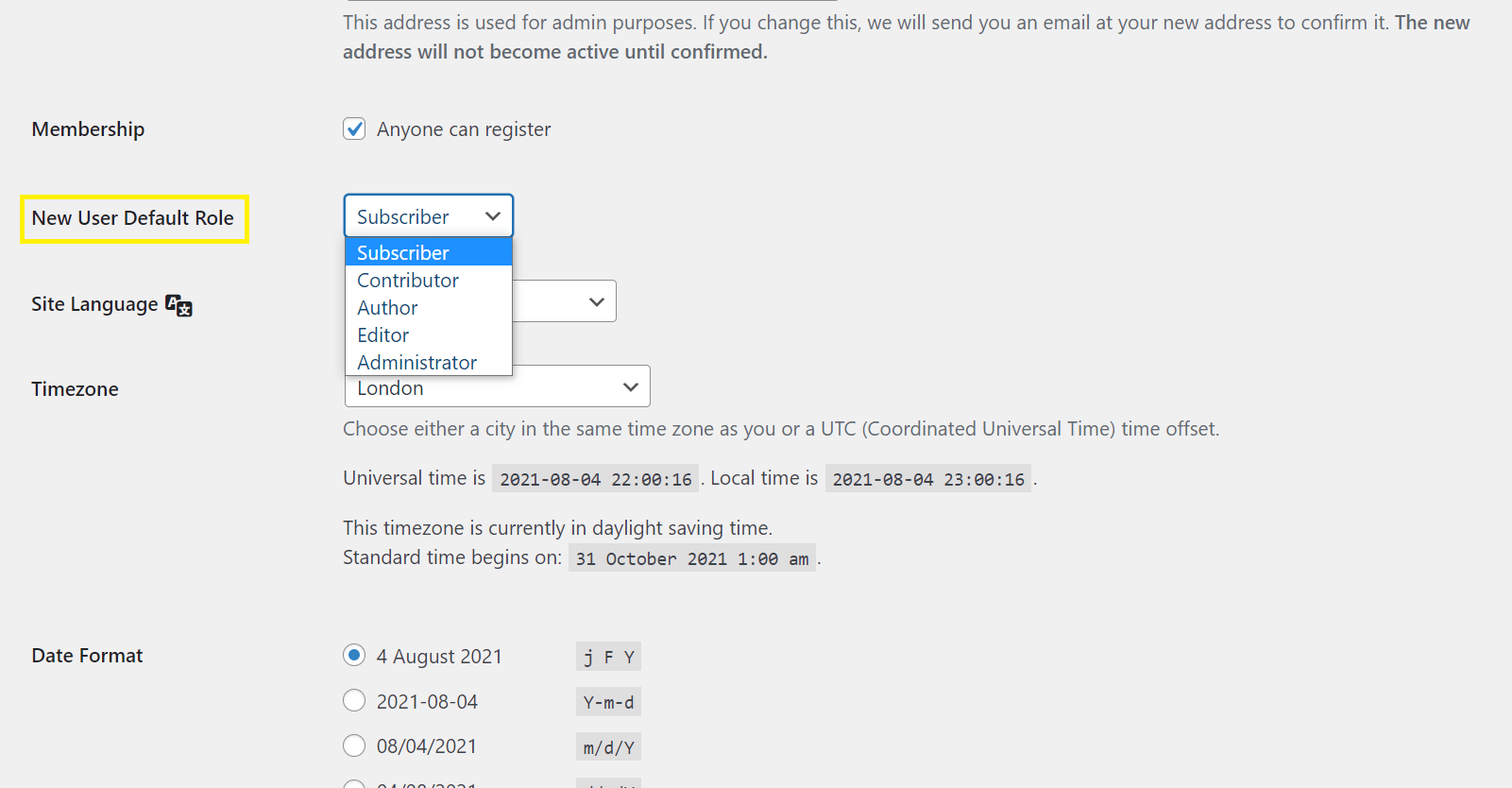

Как вы, наверное, знаете, WordPress предлагает различные уровни доступа к вашему сайту, называемые «ролями». Они варьируются от подписчика с низким рейтингом до ролей администратора с полным доступом. Разным ролям предоставляется доступ к разным «возможностям» и областям панели инструментов. Например, одной из возможностей может быть возможность установки новых подключаемых модулей.

Поскольку более высокие роли обычно имеют доступ к большему количеству возможностей и способов ввода данных, ограничение количества людей с таким доступом автоматически снижает ваши шансы на атаку SQL-инъекцией WordPress. Вы можете установить роль нового пользователя по умолчанию на самую низкую возможную роль доступа в разделе Настройки → Новая роль пользователя по умолчанию:

Тот же принцип применим к ненужным полям ввода. Мы не говорим, что вам нужно избавиться от раздела комментариев или панели поиска. Однако использование метода раскрывающегося списка из нашего первого совета может иметь большое значение для обеспечения безопасности сайта.

Кроме того, мы рекомендуем вам не разрешать общие учетные записи на вашем сайте. Например, если у вас есть три администратора, у каждого из них должны быть свои имена пользователей и пароли.

В случае подозрительной активности SQL это упростит отслеживание и блокировку источника. Кроме того, если ваши пользователи с трудом запоминают безопасные рандомизированные пароли, мы предлагаем вам рассмотреть возможность использования диспетчера паролей.

5. Используйте расширенные инструменты безопасности для предотвращения атак SQL-инъекций на WordPress.

Как вы могли заметить, многие способы защиты от SQL-атак довольно технические. Другими словами, за них в основном отвечает ваш веб-разработчик (если он у вас есть).

Если вы управляете веб-сайтом, у вас может не быть времени стать экспертом в WordPress для самостоятельного написания программ. Однако это не означает, что вы бессильны. Вы можете рассмотреть возможность инвестирования в передовые технологии безопасности, чтобы обезопасить себя.

В частности, брандмауэры могут быть чрезвычайно эффективны против SQL-инъекций. Они часто разрабатываются с учетом передовых знаний о том, как работают эти атаки, что упрощает предотвращение новых итераций.

К счастью, существует множество высококачественных плагинов безопасности, которые предлагают брандмауэр. Хотя некоторые из них могут быть платными, даже бесплатный плагин может помочь защитить ваш сайт. Тем не менее, мы настоятельно рекомендуем вам выделить место в вашем бюджете для расходов на безопасность — эти инвестиции могут в конечном итоге спасти ваш сайт.

Наконец, большинство сайтов должны иметь SSL-сертификат и использовать HTTPS. Вы можете получить один бесплатно от Давайте зашифруем:

Помимо повышения общей защиты от атак, это поможет предотвратить получение пользователями предупреждений о безопасности при попытке получить доступ. Таким образом, мы считаем это важным шагом для любого сайта.

Остановите SQL-инъекции атак WordPress на своем пути

Если вы запускаете веб-сайт, SQL-инъекции WordPress могут стать вашим худшим кошмаром. К счастью, вы не совсем бессильны против этих атак. Приняв несколько простых мер предосторожности, вы сможете защитить свои данные от злоумышленников.

В этой статье мы рассмотрели пять советов, которые помогут вам обеспечить безопасность вашего сайта:

- Проверяйте и дезинфицируйте данные, отправленные пользователями.

- Следуйте графику безопасности, который поддерживает актуальность ваших программ.

- Создавайте собственные сообщения об ошибках базы данных, чтобы скрыть конфиденциальную информацию.

- Ограничьте доступ пользователей к вашему сайту.

- Подумайте об использовании передовых инструментов безопасности.

В дополнение к этим советам вы также должны убедиться, что вы следуете общим рекомендациям по безопасности WordPress — вот несколько статей, которые помогут:

У вас есть вопросы о предотвращении атак SQL-инъекций на WordPress? Дайте нам знать в комментариях ниже!

Бесплатное руководство

4 основных шага к ускорению

Ваш сайт WordPress

Следуйте простым шагам из нашей мини-серии из 4 частей.

и сократить время загрузки на 50-80%. 🚀